Hackeo de fotos íntimas a famosas: 4 tips para que no te pase lo mismo

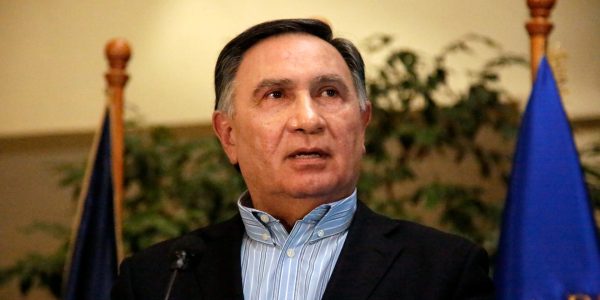

"La mayoría no tiene claro que si uno va a tener cosas en la nube, existen carpetas abiertas y carpetas privadas", detalla el experto en seguridad informática de la Universidad Mayor, Cristián Barría.

Por RedacciónEste fin de semana un hacker vulneró las cuentas de decenas de famosas y publicó fotos íntimas, situación que generó alto revuelo en las redes sociales y portales de internet.

Sobre esto, el experto en seguridad informática de la Universidad Mayor, Cristián Barría, explicó a El Dínamo que “la mayoría de las personas no tiene claro que si uno va a tener cosas en la nube, existen carpetas abiertas y carpetas privadas para almacenarlas. Inmediatamente al subirlas, quedan públicas y el ataque puede ser tan sencillo como empezar a revisar el día de hoy las distintas carpetas públicas que hay en la nube, con fotografías y u otras cosas”.

“Es necesario cambiar la configuración para que queden privadas”, detalló Barría, destacando 4 formas para prevenir problemas mayores:

1. Crear procesos de identificación:

“Se pueden crear procesos de identificación en estas mismas carpetas. Yo con mis alumnos tengo una carpeta que es privada y solamente pueden acceder determinadas cuentas de mails, no cualquiera. En el fondo se identifican a través de mail para poder acceder. Yo puedo generar ciertas técnicas de identificación, como ésta, para darle cierta privacidad a las carpetas”.

2. Utilizar sistemas criptográficos:

“Si yo subo datos, la única manera de darle protección es con sistemas criptográficos, osea tengo que encriptarlos. Si subo una información, debo subirla encriptada y manejar el sistema de llaves criptográficas con las personas que quiero comunicarme. Si no encripto los datos, estos estarán ahí, libres. Algún grupo hacktivista, por ejemplo, si fuera capaz de entrar a estas carpetas privadas, se van a tener que enfrentar a desencriptar los archivos y eso ya es complejo”.

3. Leer políticas de privacidad y confidencialidad:

“Los proveedores de servicios de nube, cuando uno los acepta, hay políticas de privacidad y manejo de información donde uno suscribe un contrato con ellos a la hora de pinchar “siguiente”. Ahí uno está aceptando que ellos pueden darle cierto tratamiento y esas políticas casi nadie las lee, ni los acuerdos de confidencialidad. También hay que considerar que si se está subiendo información sensible, ellos pueden hacer algo con eso”.

4. Utilizar otros sistemas de almacenamiento:

“Hay que tener conciencia que si yo tengo información sensible, no la debo subir a la nube y no la debo ocupar en un sistema que lo tenga conectado a internet. Es mejor manejar esa información en un pendrive con seguridad, de manera aislada, o en otro tipo de dispositivo. Hay que estar consciente que si la dejo en cualquier servicio de la nube es vulnerable y eso me puede traer consecuencias”.